文章摘要 MarioGPT

加载中...|

⚠ 免责声明:部分代码因时间问题未做权限控制,存在越权风险,工具来源于互联网!建议仅在本地搭建使用。

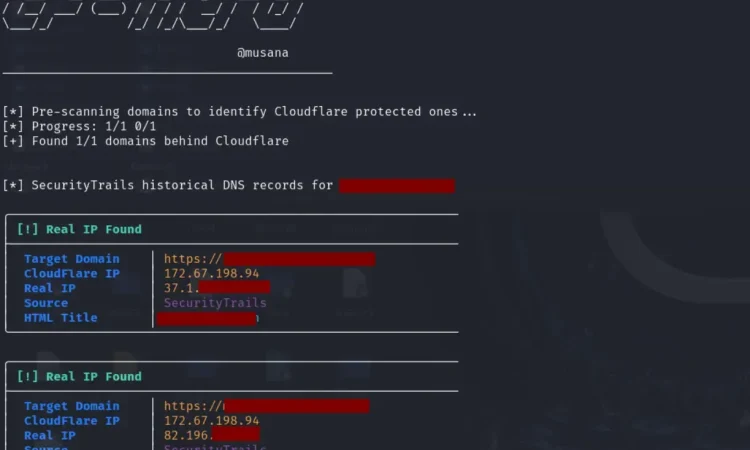

CF-Hero:揭示受 Cloudflare 保护的 Web 应用程序的真实 IP 地址

CF-Hero 是什么?

CF-Hero 是一款综合侦察工具,旨在发现受 Cloudflare 保护的 Web 应用程序的真实 IP 地址。它通过多种方法进行多源情报收集[^2^]。

功能特点

DNS 侦察

- 检查当前 DNS 记录(A、TXT)

- 提取 Cloudflare 背后的域名

- 提取不在 Cloudflare 后面的域

第三方情报

- Censys 集成:利用 Censys 搜索引擎获取情报[^2^]。

- Shodan 集成:利用 Shodan 搜索引擎获取情报[^2^]。

- SecurityTrails 集成:利用 SecurityTrails 历史记录获取情报[^2^]。

- 关联域的反向 IP 查找:通过关联域查找目标的真实 IP 地址[^2^]。

高级功能

- 自定义 JA3 指纹支持:支持自定义 JA3 指纹,以适应不同的扫描需求[^2^]。

- 并发扫描功能:支持并发扫描,提高扫描效率[^2^]。

- 标准输入支持(管道):支持通过标准输入(管道)传递数据[^2^]。

- HTML 标题比较以进行验证:通过比较 HTML 标题来验证发现的真实 IP 地址[^2^]。

- 代理支持:支持使用代理进行扫描[^2^]。

- 自定义用户代理配置:允许用户自定义 HTTP User-Agent[^2^]。

使用教程

安装说明

CF-Hero 需要 Go 1.18 才能成功安装。运行以下命令进行安装[^2^]:

bash

go install -v github.com/musana/cf-hero/cmd/cf-hero@latest用法

bash

____ __

_____/ __/ / /_ ___ _________

/ ___/ /__ ___ / __ \/ _ \/ ___/ __ \

/ /__/ ___/ (___) / / / / __/ / / /_/ /

\___/_/ /_/ /_/\___/_/ \____/

@musana

_____________________________________________

揭示受 Cloudflare 保护的域名的源 IP

用法:

cf-hero [flags]

选项:

通用选项:

-w int 工作线程数(默认 16)

-f string 包含主机/域名列表的输入文件

输出选项:

-cf 输出受 Cloudflare 保护的域名

-non-cf 输出未受 Cloudflare 保护的域名

数据源:

-censys 在扫描中包含 Censys

-securitytrails 在扫描中包含 SecurityTrails 历史 DNS 记录

-shodan 在扫描中包含 Shodan 历史 DNS 记录

-dl string 用于子域/域扫描的域名列表

-td string 用于子域/域扫描的目标域

配置:

-hm string HTTP 方法(默认 "GET")

-ja3 string JA3 指纹(默认 "772,4865-4866-4867-49195-49199-49196-49200-52393-52392-49171-49172-156-157-47-53,18-10-16-23-45-35-5-11-13-65281-0-51-43-17513-27,29-23-24,0")

-ua string HTTP User-Agent(默认 "Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:109.0) Gecko/20100101 Firefox/113.0")

-px string HTTP 代理 URL基本用法

最基本的运行命令:默认检查 A 记录和 TXT 记录

bash

cat domains.txt | cf-hero使用文件作为输入

bash

cf-hero -f domains.txt使用 Censys 参数

bash

cat domain.txt | cf-hero -censys使用 Shodan 参数

bash

cat domain.txt | cf-hero -shodan尝试利用不在 Cloudflare 后面的域或子域列表来查找目标域的 IP 地址

bash

cf-hero -td https://musana.net -dl sub_domainlist.txt获取 CF 背后的域名

bash

cf-hero -f domains.txt -cf配置文件

在 $HOME/.config/ 目录下创建 cf-hero.yaml 文件来设置 Censys API 密钥

bash

touch ~/.config/cf-hero.yaml配置文件内容示例

yaml

securitytrails:

- "api_key_here"

shodan:

- "api_key_here"

censys:

- "api_key_here"待办事项

JA3 随机化:在某些情况下,Cloudflare 会在 TLS 层阻止用于自动化/扫描目的的库的 JA3哈希。此功能旨在绕过该保护。目前可以提供自定义 JA3 字符串来绕过此保护。 添加一种更有效的技术来确定两个 HTTP 响应是否相同

项目地址

CF-Hero 查找Cloudflare保护的网站真实IPhttps://www.t00ls.cc/posts/2025/0831-1

赞赏博主