xss暴力秒杀十万Webshell,非批量,非万人骑

首先再次强调一下,本文说得并不是批量或万人骑(也许有少数人有这些站的权限,毕竟黑阔千千万)

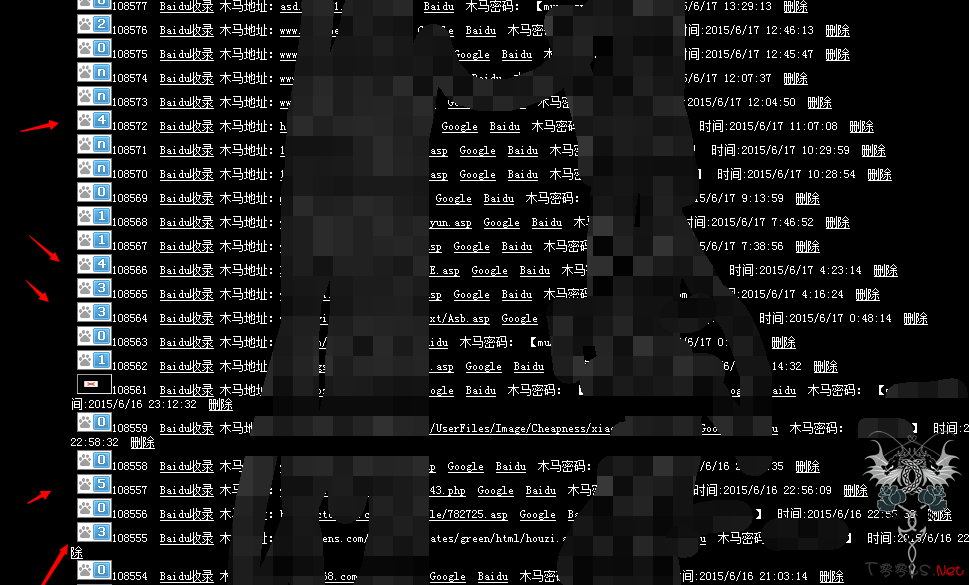

内有大量gov、edu、高权重站以及各种电影,小说等收录多的网站权限

具体我也不知道有多牛逼,只有写个爬虫批量采集下来慢慢看吧!

并且不能批量修改木马密码!为什么呢?因为他妈的不是菜刀链接啊!

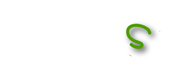

先爆张权10的图稳一下逼。

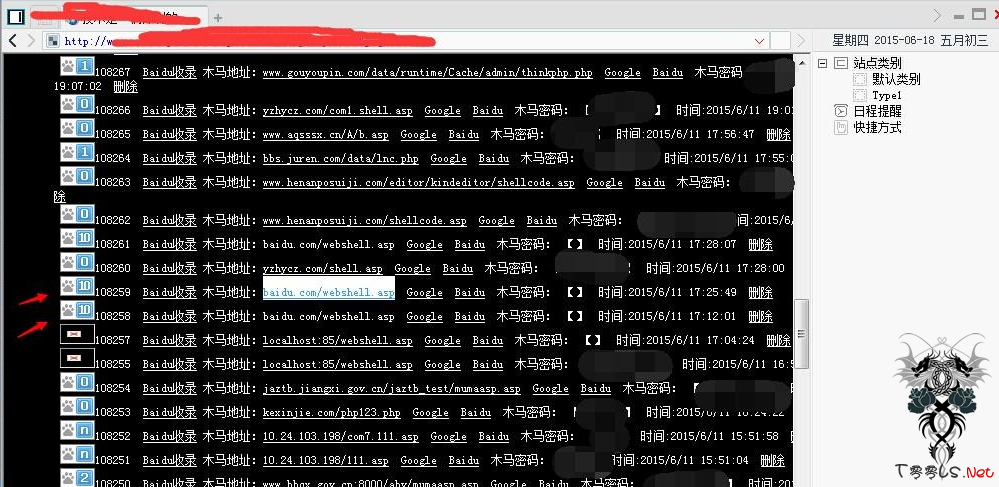

再来张越南政府的(话说越南政府挂了是不是就叫什么宰相了?呵呵)

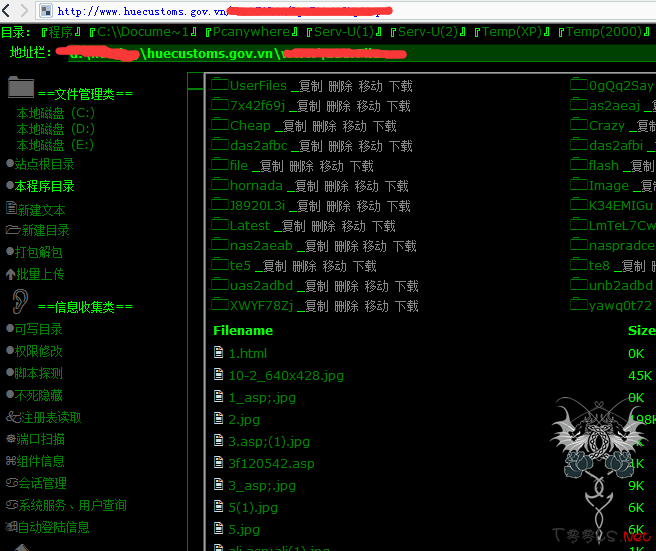

再来张国内的gov?

下面开始正文:

由于图片并不是高清的,图会很模糊,看得懂得一眼就懂

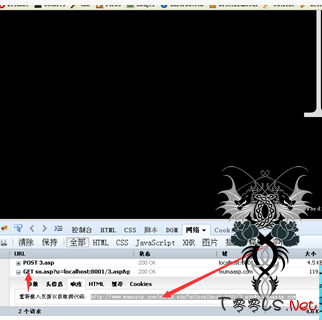

首先搭建本地环境,打开shell,F12懂吧?抓包,然后随便输入密码,发现有一个get请求

一下子就看到是个后门,是通过get请求发送我们的Webshell地址以及密码

我们可以利用这个请求插入我们的xss代码

然后就是漫长的等待,等待什么?等待打来的cookies啊

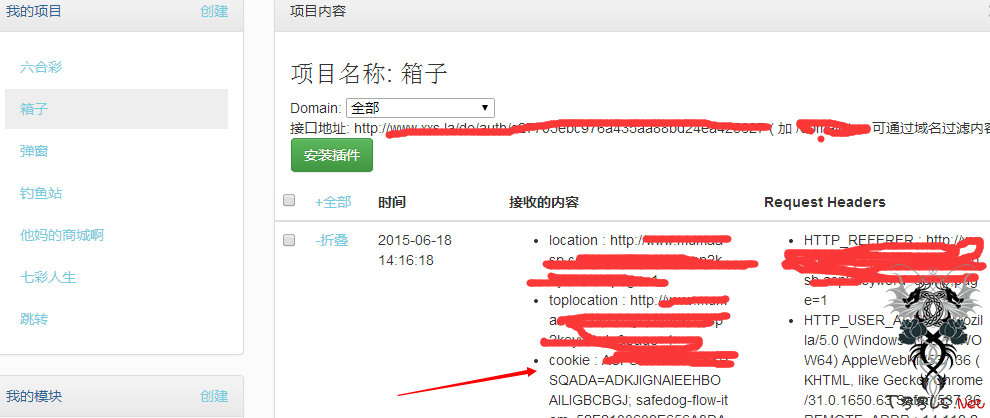

在xxs平台创建项目,一般会有收信功能

xss平台截图一枚:

cookies收到了

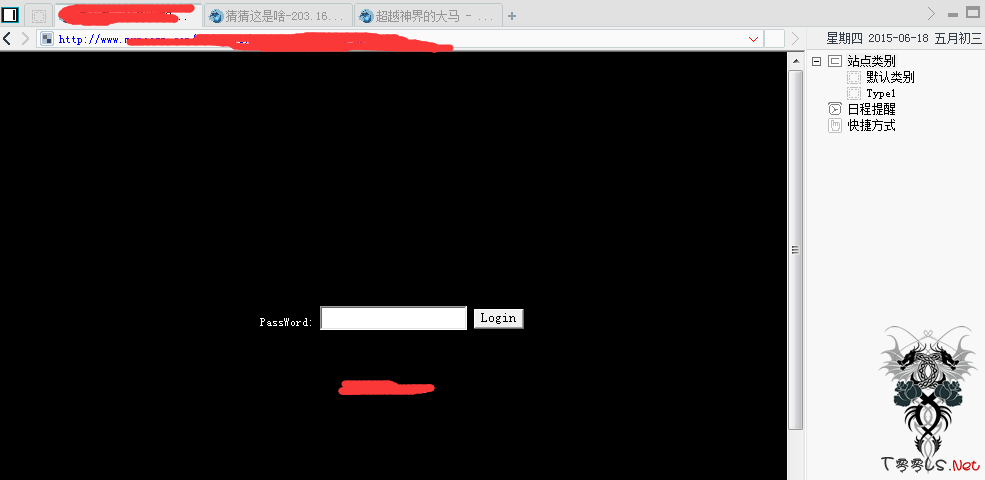

我们打开中国菜刀,找到上图xss项目中toplocation:后面的url地址

复制后进入那个地址,就得到下图这个效果

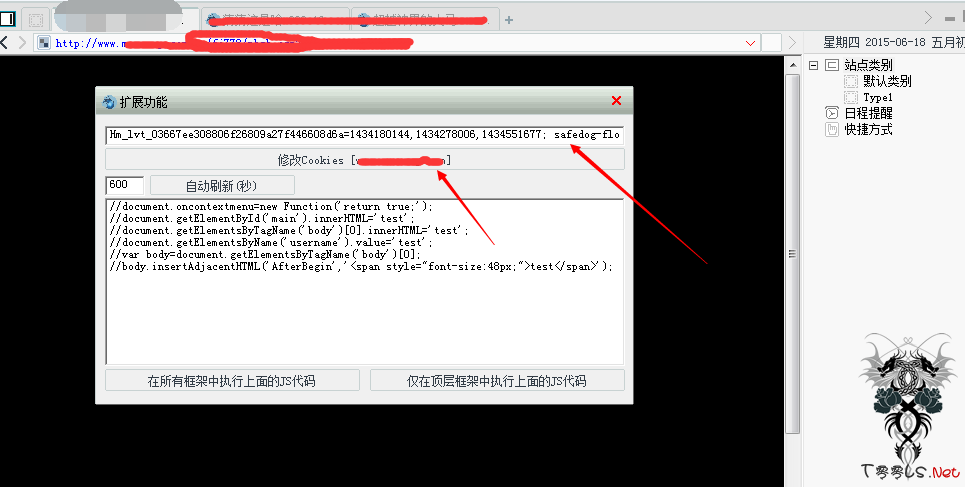

接着咱们右键,点击扩展功能。

就达到这个效果了,然后把项目中打来的cookies复制进那里面,点击修改cookies。

然后关闭,右键点击重新载入

第一次发帖 谢谢大家支持

评论59次

黑吃黑啊,转载?

楼主是以前被封号的某人吧

这不是95的文章吗

不知道为什么发个帖会被踩这么多难道这贴大牛们觉得没有一点技术含量吗

太有技术含量了,所以才被踩啊 哈哈

这不是你原创的吧 。。

http://www.95shell.com/?id=49 确定是原创? 截图为什么 没有别人的全

好吧

不知道为什么发个帖会被踩这么多难道这贴大牛们觉得没有一点技术含量吗

xss大牛们是看不上的,楼主写个爆菊钓鱼网站或许还有的看哦

嗯,我现在终于知道百度是用asp的了!

get型的后门呗,url直接瞎打,后面接xss代码,刚才看了几个后门,直接 iframe http://xxx.com/a.asp 目测是get这个网址后,记录黑客ip地址、被黑站点、useragent等信息,这样一来,存在框架性后门的大马可能存在万能密码,或者密码泄露

http://xxx.com/a.asp 目测是get这个网址后,记录黑客ip地址、被黑站点、useragent等信息,这样一来,存在框架性后门的大马可能存在万能密码,或者密码泄露

http://baidu.com/webshell.asp 求密码啊,我去挂黑页装逼。

不知道为什么发个帖会被踩这么多 难道这贴大牛们觉得没有一点技术含量吗

嗯,我现在终于知道百度是用asp的了!

嗯,我现在终于知道百度是用asp的了!

如果他开了安全狗呢?楼主你啥时候搞的

屌爆了。针对存在后门的shell吧

这是什么gui? 小心点吧...

怎么了

去卖啊。。。

卖了以后才发帖的

去卖啊。。。

这是什么gui? 小心点吧...